网络间谍在钓鱼行动中 网络安全公司ESET揭示,与伊朗有关的OilRig组织已经发送新的恶意软件,以收集以色列受害者的身份信息。

网络安全公司ESET揭示,与伊朗有关的OilRig组织已经发送新的恶意软件,以收集以色列受害者的身份信息。

APT34,也被称为Lyceum或Siamesekitten的OilRig组织,是一组网络间谍团队,通常与伊朗有关,至少自2014年以来一直活跃。该组织针对中东政府,包括化学、能源、金融和电信等各种领域。

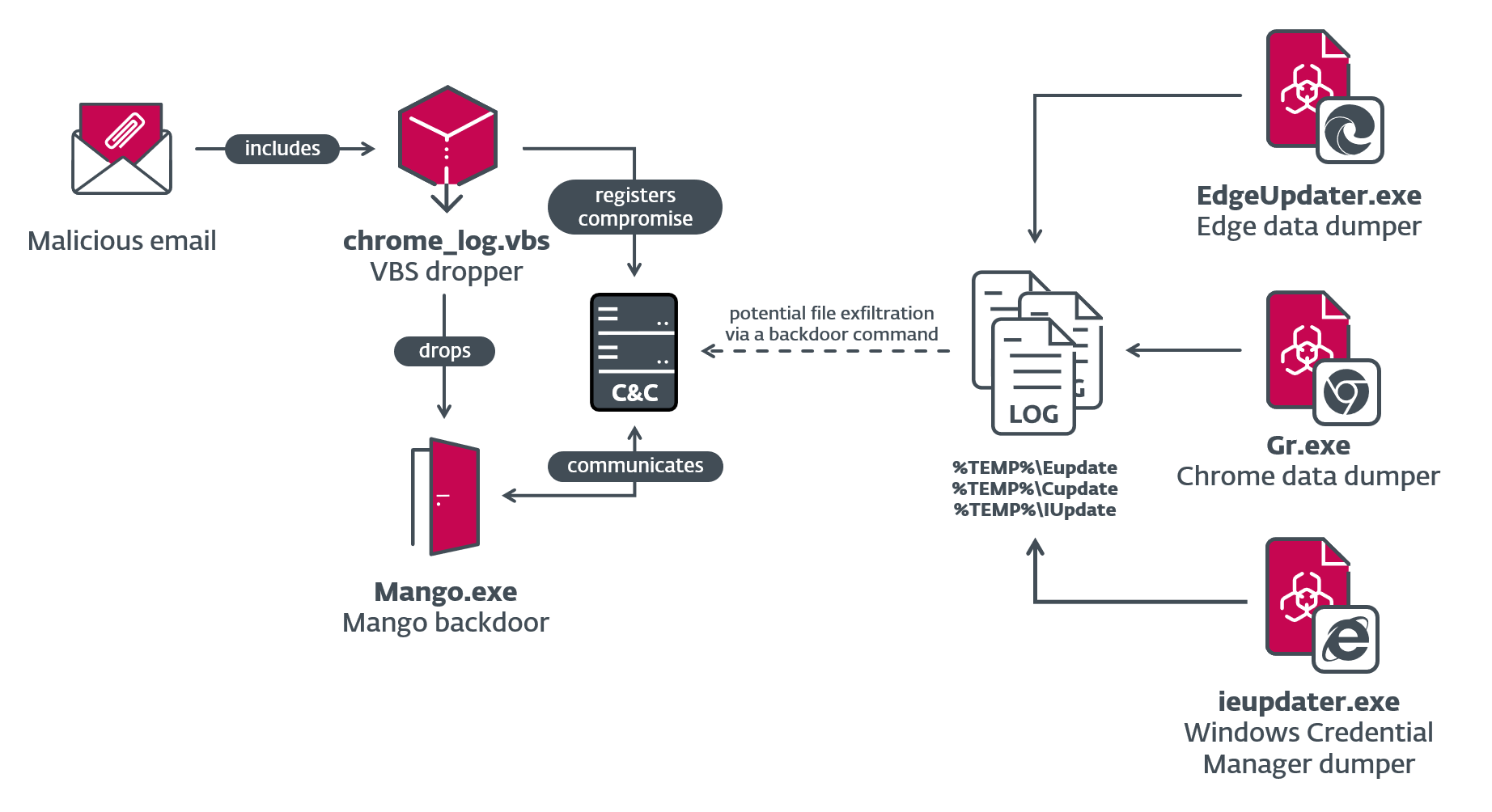

ESET的研究人员研究了与伊朗相关的OilRig APT(高级持久性威胁)组织的两次攻击,分别是2021年的“Outer Space”和2022年的“Juicy Mix”。这两次网络间谍袭击都特别针对以色列组织。这一重点表明该组织专注于中东,并且它们使用了相同的方法。OilRig首先侵入了一个合法的网站作为C&C服务器,然后为其受害者提供未记录的后门,同时还分发了主要用于从目标系统窃取数据的安全侵入工具。特别是,它们用于收集身份信息的工具包括来自Windows凭证管理器和主要浏览器的身份信息、cookie和浏览历史。

在“Outer Space”攻击中,OilRig使用了一个名为Solar的新的未经记录的C#/.NET后门,以及一个名为SampleCheck5000(或SC5k)的新下载器,使用Microsoft Office Exchange Web服务API进行命令和控制通信。威胁行动者通过将Solar激活之前,首先侵犯了一个合法的人力资源公司网站的安全,将其用作命令和控制服务器。对于“Juicy Mix”攻击,OilRig将Solar后门转移到了Mango,该后门具有与Solar相似的工作流程和重叠的功能。ESET还发现了Mango中未使用的避免检测技术。

ESET使用了基于天文术语的功能和任务名称架构来为后门命名“Solar”。另一个新的后门根据内部构想和文件名命名为“Mango”。名为Solar的后门具有基本功能。除其他功能外,它还可以用于下载和执行文件,以及自动解压分段文件。在OilRig激活Solar之前,一个以色列人力资源公司的网站被用作命令和控制服务器。

中新社 China Press Agency